全面剖析非法加密货币挖矿的现状与影响

- By 虚拟币交易app下载安装

- 2025-06-22 11:57:32

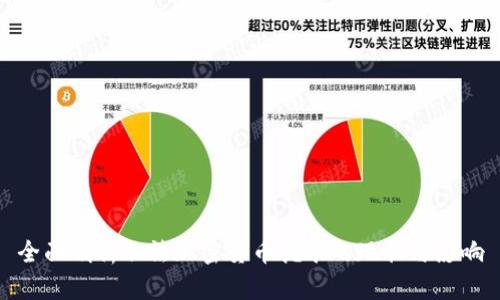

随着加密货币的普及,加密挖矿作为一个新兴的经济模式也逐渐涌入公众视野。然而,随之而来的则是一个较少被探讨但却极为重要的话题——非法加密货币挖矿。什么是非法加密货币挖矿?它为何会存在?本文将对此进行深度剖析,为您揭示背后的真相。

### 非法加密货币挖矿的方式非法加密货币挖矿通常涉及利用他人的计算资源进行挖矿,而不获得合法授权。常见的方式包括恶意软件的传播、使用僵尸网络、以及通过钓鱼攻击获取控制权限等。恶意软件会悄无声息地在目标设备上运行,吸取计算能力,一旦成功,这些设备便成为了不法之徒的挖矿工具。

识别非法挖矿活动的一个简单方法是观察设备的表现。如果某台设备在未运行高负载程序的情况下却出现过高的CPU或GPU使用率,可能存在恶意软件。在网络上进行定期的安全检查和监控,可以帮助及时发现并制止这些活动。

### 非法加密货币挖矿的动机经济利益是推动非法加密货币挖矿的首要因素。由于矿工们通过挖矿可以获得一定的加密货币奖励,许多不法分子看到了巨大的经济利益潜力。此外,技术挑战也吸引了一些黑客和技术专家加入这个领域,他们通过非法手段展示自己的技术实力,甚至为其他黑客提供服务,形成了一种低门槛、高回报的业务模式。

### 非法加密货币挖矿的影响非法加密货币挖矿对个人和企业的影响可谓深远。首先,对于个人而言,设备性能的下降、额外电费的负担,都是直接的经济损失;而对于企业,非法挖矿会造成服务器故障、生产效率下降等,进而影响公司的运营。

社会层面上,非法挖矿所消耗的电力资源极其庞大,甚至可能导致地区电力供应的紧张。而环境方面,随着挖矿活动的持续,电子垃圾的增加和能源的过量消耗,对生态环境都造成了一定的负担。

### 法律与监管各国对非法加密货币挖矿的法律框架不一。在一些国家,挖矿本身并不违法,但通过盗用他人计算资源进行的挖矿则是违法的。因此,监管机构主要面临着如何划定法律边界和实施有效监管的挑战。

以中国为例,曾出台了一系列打击虚拟货币挖矿的政策,直接禁止了相关活动。相较之下,某些国家则采取相对宽松的态度,接受合法的挖矿活动。各国的法律和政策差异,也给跨国的挖矿活动增加了法律风险。

### 如何防范和应对非法加密货币挖矿提升网络安全意识是个人和企业应对非法挖矿的首要任务。建议定期进行网络安全培训,增加对恶意软件的识别能力。同时,可以利用各类安全软件进行设备扫描和杀毒,确保系统的安全性。

企业应制定明确的网络安全制度,强化监控网络流量和服务器性能,以便于及时发现非法挖矿活动。此外,个人用户也应定期检查和更新系统补丁,确保设备出于最佳的安全状态。

### 结论非法加密货币挖矿不仅损害了无辜用户的利益,也对社会经济和环境造成了负面影响。未来,希望个人、企业和社会能够共同努力,加强对这一问题的关注和防范,推动技术的合法合理使用,维护网络空间的安全与和谐。

## 相关问题及介绍 ###1. 如何识别非法加密货币挖矿的迹象?

识别非法加密货币挖矿涉及多个方面。首先,性能监控是关键。异常的CPU或GPU使用率应当引起警觉,尤其是在未经授权的情况下。此外,网络流量的急剧上升、设备温度的异常变化,以及系统速度的下降,都可能是非法挖矿活动的表现。

其次,了解常见的恶意软件及其传播方式,如通过电子邮件或下载链接中的木马病毒等,也有助于用户保持警惕。定期更新杀毒软件,并进行全面的系统扫描,可以有效识别潜在的威胁。

###2. 非法加密货币挖矿的主要渠道有哪些?

非法加密货币挖矿的主要渠道包括恶意软件传播、利用僵尸网络,以及广播劫持等。恶意软件通常通过钓鱼邮件、虚假软件更新等手段渗透到用户设备中,而一旦得到控制,黑客便会在后台悄然进行挖矿。

僵尸网络则是指一组被黑客控制的计算机设备,这些设备的用户不知情地为黑客提供挖矿能力。此外,网络劫持则是通过篡改用户网络设置,将用户的计算资源以异常方式导向黑客的挖矿服务。

###3. 非法挖矿对环境的影响有哪些?

非法挖矿对环境的影响主要体现在资源消耗与电子垃圾的增加。首先,挖矿需要消耗大量电力,这在某些地区甚至可能导致电力供应不稳定。随着电力需求的上升,可能出现更高的碳排放,从而对温室气体的积累造成影响。

其次,随着设备的更替和升级,非法挖矿活动也会带来大量的电子垃圾,这些电子设备的处理如果不当,又可能对环境造成二次污染。因此,非法挖矿活动从根本上不仅是经济问题,也演变为深层次的生态问题。

###4. 各国对非法加密货币挖矿的法律规定有哪些差异?

不同国家对非法加密货币挖矿的法律规定差异显著。在美国,部分州对挖矿活动采取开放态度,鼓励发展合法的挖矿企业;而在中国,为了整肃市场,已经多次出台政策直接禁止虚拟货币挖矿。

在一些国家,挖矿本身不被视为非法,然而,盗用他人资源的行为却是犯罪。因此,监管机构在确定是否违法时,往往需要考察挖矿的具体方式以及所用资源是否合规。

###5. 企业如何采取措施防范非法挖矿?

企业应通过加强网络安全管理来阻止非法挖矿活动。一方面,定期进行系统漏洞扫描和安全审计,确保网络防火墙和入侵检测系统的正常运作。另一方面,加强员工培训,提升其网络安全意识,能够有效降低被感染的风险。

此外,企业可以通过设置设备使用限制,并定期监测服务器性能,来警惕异常行为。这不仅能减少非法挖矿的发生,还能节省高额的电费开支。

###6. 如何提升个人用户的防范意识?

提升个人用户的防范意识需要先从基础知识入手。用户应学习如何识别钓鱼邮件及可疑软件下载链接,定期检查自己的设备使用情况。一旦发现异常,应及时进行系统扫描,确保没有恶意软件潜伏。

此外,保持操作系统及软件的更新,是防止遭到恶意攻击的重要措施。用户还可以使用专门的反恶意软件进行保护,从而提高个人信息和设备的安全。